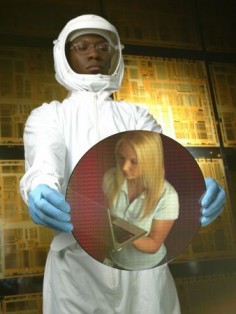

Intel pokazał 32-nanometrowe układy

11 lutego 2009, 15:56Intel pokazał pierwsze gotowe próbki 32-nanometrowych procesorów Clarkdale i Arrendale. Seryjna produkcja układów rozpocznie się w czwartym kwartale bieżącego roku.

Superkomputery zasymulują ludzki mózg

2 września 2015, 10:20IBM i GENCI podpisały umowę, której celem jest stworzenie znacznie bardziej wydajnych superkomputerów niż obecnie. GENCI (Grand Équipement National de Calcul Intensif) to francuska spółka cywilna, której właścicielem są francuskie ministerstwa, agendy rządowe i uczelnie. Zadaniem GENCI jest koordynacja prac krajowych centrów obliczeniowych

Intel dofinansowuje interesujący układ graficzny

2 stycznia 2007, 14:16Firma Lucid Information Technology zdobyła dofinansowanie w wysokości 12 milionów dolarów. Pieniądze przekazały Intel, Giza Venture Capital i Genesis Partners.

Chińska superkomputerowa ofensywa

31 maja 2010, 11:10Chiny mają ambicję stać się superkomputerową potęgą. Na przedstawionej dzisiaj liście TOP500 - pięciuset najpotężniejszych komputerów na świecie - ich system Nebulae zajmuje drugie miejsce, chociaż teoretyczna maksymalna wydajność plasuje go na pierwszej pozycji.

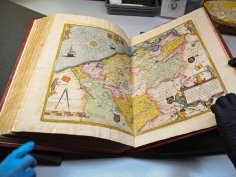

Atlas geograficzny „Speculum orbis terrae” sprzed ponad 400 lat dostępny on-line w Mazowieckiej Bibliotece Cyfrowej

11 stycznia 2021, 12:43Pod koniec grudnia Muzeum Narodowe w Warszawie (MNW) poinformowało o zakończeniu projektu Zachowanie unikatowego atlasu geograficznego "Speculum orbis terrae" (Zwierciadło kręgu ziemskiego). W jego trakcie przeprowadzono konserwację i digitalizację atlasu sprzed ponad 400 lat. Cyfrowa kopia jest dostępna on-line w Mazowieckiej Bibliotece Cyfrowej.

Układy w skali tera

27 listopada 2007, 11:36Rambus ma zamiar zaprezentować technologię, dzięki której ilość danych przesyłanych przez układy pamięci będzie można liczyć w terabitach na sekundę. Rozwiązanie takie powstało z myślą o przyszłych bardzo wydajnych maszynach obsługujących wielkie bazy danych, gry czy aplikacje graficzne.

PlayStation 4 bez Cella

2 marca 2012, 10:59Liczne źródła informują, że Sony pracuje nad konsolą PlayStation 4 i nie ma zamiaru wykorzystywać w niej ani procesora Cell ani żadnego układu na nim opartego. Nie wiadomo, jaki procesor miałby znaleźć się w przyszłej konsoli.

CrossFire na jednym slocie PCI Express

2 czerwca 2006, 19:22HIS (HighTech Information Systems) zapowiada, że na targach Computex pokaże kartę graficzną Gemini X1600XT. Szef firmowego marketingu, Peter Yeung, poinformował, że dwuprocesorowa karta tym różni się od podobnego rozwiązania Asusa, iż komunikacja pomiędzy oboma GPU nie odbywa się za pośrednictwem chipsetu RD480, a dzięki specjalnemu układowi (mostkowi) produkcji TLX.

Intel, Nvidia i AMD na CeBicie

3 marca 2009, 11:47Z odbywających się właśnie targów CeBIT 09 nadchodzą informacje o nowych produktach AMD, Intela i Nvidii.

Facebook ujawni szczegóły serwera Big Sur

11 grudnia 2015, 07:03Facebook udostępni na opensource'owej licencji dane swojego serwera stworzonego na potrzeby machine learning. Maszyna Big Sur korzysta z ośmiu akceleratorów graficznych Nvidia Tesla M40 i jest pierwszym systemem używającym wyłącznie tego typu układów do stworzenia sieci neuronowych